Mini Key Log

Mini Key Log è una versione leggera del software di sorveglianza più potente del mondo - PC Agent. Alcune funzionalità non sono disponibili in Mini Key Log. Mini Key Log è appositamente progettato per monitorare un computer in modo rapido e semplice. Per conoscere Mini Key Log meglio offriamo una versione di prova gratuita per il download.

Mini Key Log è una versione leggera del software di sorveglianza più potente del mondo - PC Agent. Alcune funzionalità non sono disponibili in Mini Key Log. Mini Key Log è appositamente progettato per monitorare un computer in modo rapido e semplice. Per conoscere Mini Key Log meglio offriamo una versione di prova gratuita per il download.

Funzioni di registrazione

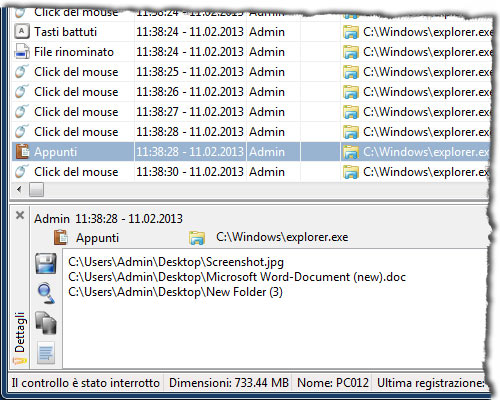

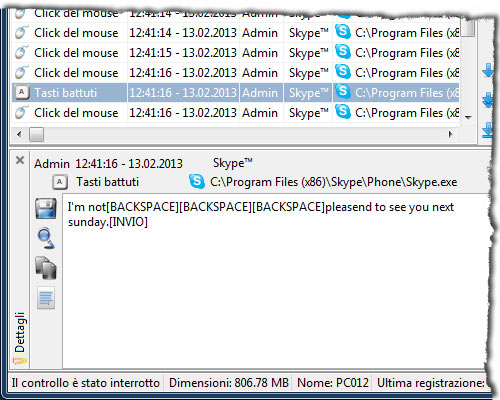

Input della tastiera

La funzione Keylogger registra sequenze di tasti (comprese le password), le combinazioni di chiavi, i tasti di scelta rapida e i caratteri digitati utilizzando l'editor del metodo di input (IME).

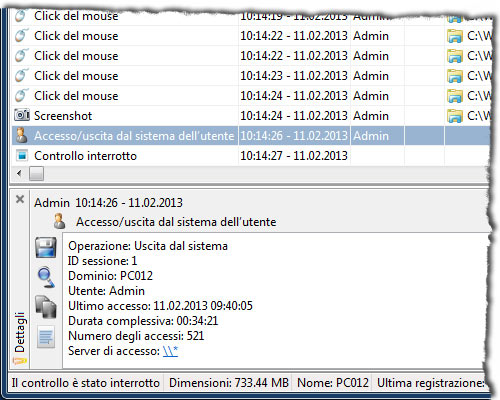

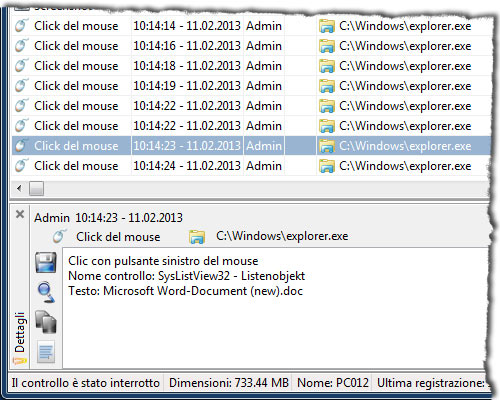

Input del mouse

Registra i clic con il mouse o il touchpad. Se disponibile, anche il testo sotto il cursore.

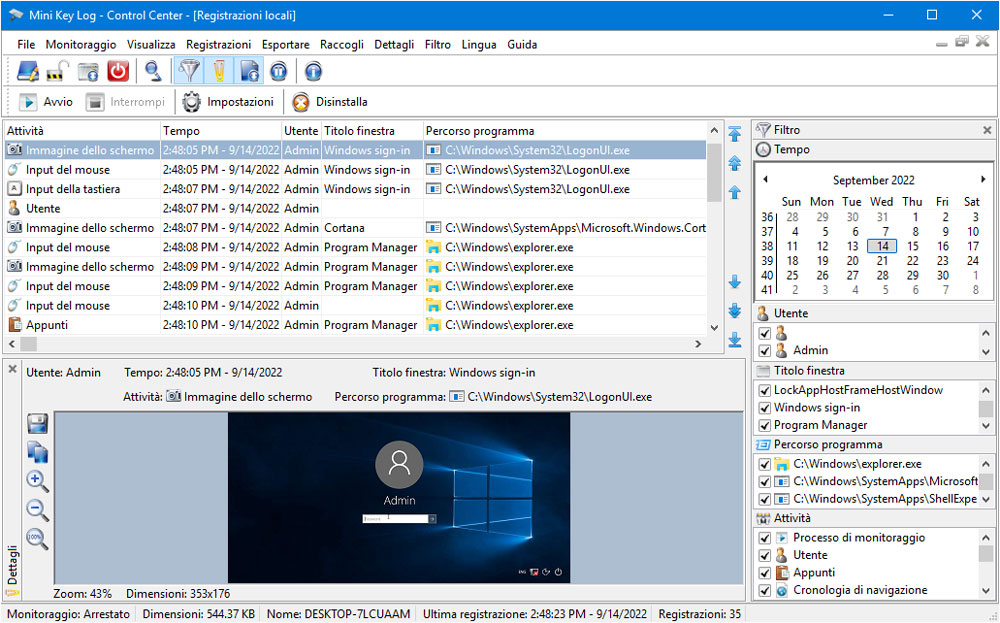

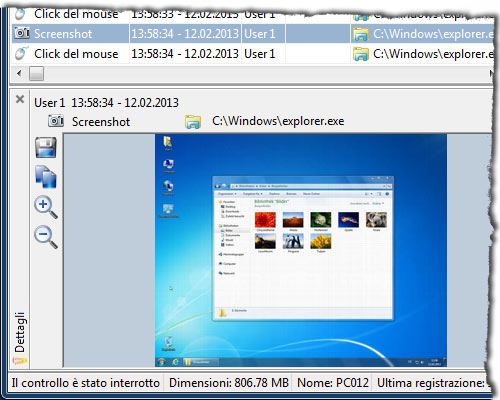

Screenshots

Cattura screenshot delle finestre, spostato in primo piano e poi in un intervallo specificato. Il rilevamento del movimento e i valori regolabili per la dimensione e la qualità possono ridurre drasticamente le dimensioni degli screenshot.

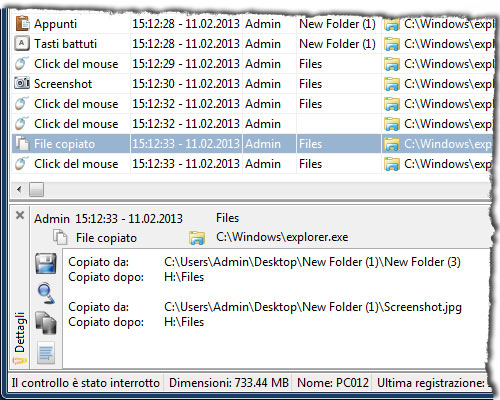

Operazioni sui file

Registra i nomi di file o cartelle, aperti, eliminati, rinominati, copiati o spostati dall'utente.

Webcam

Cattura le immagini da una webcam in un intervallo regolabile. Il rilevamento del movimento e i valori regolabili per la dimensione e la qualità possono ridurre drasticamente le dimensioni delle immagini.

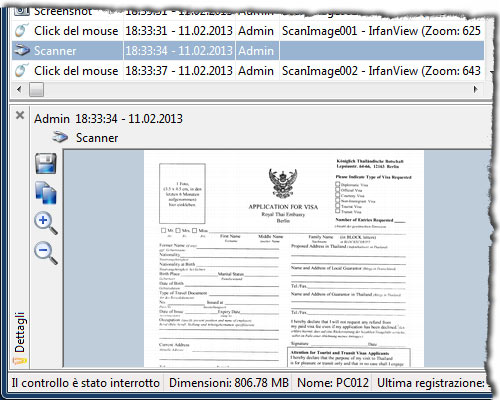

Scanner

Registra le immagini, lette da un dispositivo di input delle immagini utilizzando l'interfaccia TWAIN o WIA.

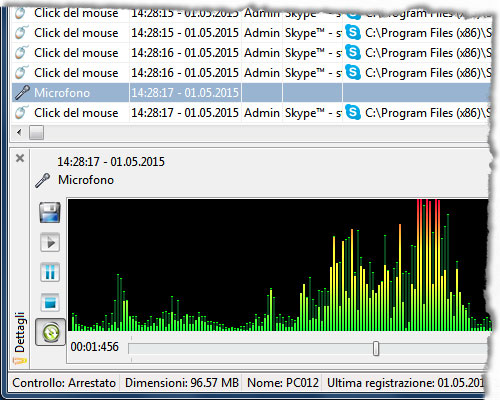

Microfono

Registra i rumori da un microfono connesso. Il rilevamento del rumore e un valore regolabile per la qualità possono ridurre drasticamente le dimensioni dei record.

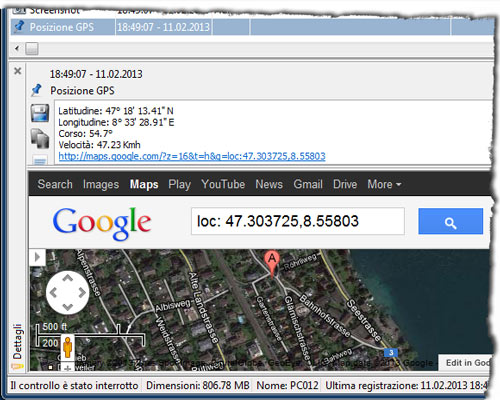

Cronologia di navigazione

Cattura l'URL del sito Web visitato. Tutti i browser comuni sono supportati. Come: Google Chrome, Firefox, Opera, Internet Explorer, Microsoft Edge e molti altri.

Più funzionalità

Invisibile nell'elenco dei processi

Nasconde il processo di monitoraggio nel Task Manager di Windows o in altri elenchi di processi.

Monitoraggio selettivo dell'utente

Esclude gli utenti dal monitoraggio o registra solo determinati utenti.

Disinstallazione automatica

Disinstalla automaticamente il processo di monitoraggio non appena il monitoraggio inizia alla o dopo la data specificata.

Elimina i registrazioni automaticamente

Elimina i registrazioni automaticamente per evitare ulteriori sforzi per eliminare i registrazioni manualmente.

Protezione contro l'uso non autorizzato

Protegge il centro di controllo con una password dall'uso non autorizzato. Questa funzione è disponibile solo con una chiave di licenza valida.

Filtra i record

I record possono essere filtrati in base a molti criteri. Il processo è molto veloce e facile da usare. Di solito è richiesto un solo clic. Leggi di più...